微软近期在其官方更新日志中,再度确认了4月份发布的累积更新存在技术缺陷,这一消息引发了广泛关注。具体而言,这次更新问题影响了多个Windows Server版本,导致用户在使用Windows Hello Kerberos认证时遭遇障碍。

早在4月10日,就有报告指出,安装KB5055523更新后的Windows 11 24H2和Windows Server 2025系统,用户无法通过Windows Hello进行登录。这一发现迅速引起了用户和业内人士的关注。

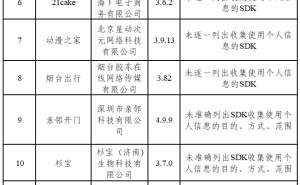

随着调查的深入,微软在最新的日志文件中详细列出了受影响的Windows Server版本,包括Windows Server 2025(KB5055523)、Server 2022(KB5055526)、Server 2019(KB5055519)和Server 2016(KB5055521)。这些版本的服务器在安装了4月份的累积更新后,都出现了类似的认证问题。

微软进一步披露,问题的根源在于Active Directory域控制器(DC)在处理依赖证书的Kerberos登录或委托时出现了故障。这一故障直接影响到了Windows Hello for Business(WHfB)Key Trust环境和设备公钥认证(Machine PKINIT)场景。Kerberos公钥加密初始认证(Kerberos PKINIT)和基于证书的用户服务委托(S4U)等协议也因此受到了影响。智能卡认证和第三方单点登录(SSO)等依赖Kerberos认证的服务也未能幸免。

据微软解释,这一问题的出现与针对Kerberos权限提升漏洞(CVE-2025-26647)的安全补丁(KB5057784)有关。自4月份更新后,域控制器验证Kerberos认证证书的方式发生了改变,导致证书链验证失败。这直接导致了用户在使用Kerberos认证时遇到困难。

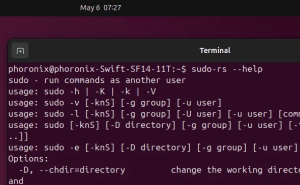

针对这一问题,微软为用户提供了临时解决方案。用户可以通过将注册表值AllowNtAuthPolicyBypass设为“1”,来避免登录失败的问题。尽管这样做会导致系统日志中反复记录事件ID 45,但用户的登录操作仍然可以成功。而如果将此值设为“2”,则登录将直接失败,并记录事件ID 21。微软建议用户在没有更好的解决方案之前,先采用这一临时措施来保障系统的正常使用。